Gorodenkoff - stock.adobe.com

Réseau : comprendre les 14 protocoles essentiels

Les protocoles réseau courants et leurs fonctions sont essentiels à la communication et à la connexion sur Internet. Cet article détaille comment les principaux protocoles fonctionnent.

Cet article détaille 14 protocoles réseau courants que les administrateurs réseau doivent connaître. Il fournit des informations sur leurs principales fonctions et leur importance dans les réseaux informatiques. Il existe différentes catégories de protocoles :

- Protocoles de communication. Ils comprennent le protocole de résolution d’adresses (ARP)le protocole de transfert hypertexte (HTTP)le protocole Internet (IP)le protocole de transfert de courrier simple (SMTP)le protocole de contrôle du transport (TCP) et le protocole de datagramme de l’utilisateur (UDP).

- Protocoles de routage. Ils comprennent le Border Gateway Protocol (BGP) et l’Open Shortest Path First (OSPF).

- Protocoles de gestion de réseau. Ils comprennent le système de noms de domaine (DNS)le protocole de configuration dynamique des hôtes (DHCP)le protocole de transfert de fichiers (FTP)le protocole de messages de contrôle Internet (ICMP)le protocole de gestion de réseau simple (SNMP) et Telnet.

Les protocoles réseau ci-dessous sont classés par ordre alphabétique.

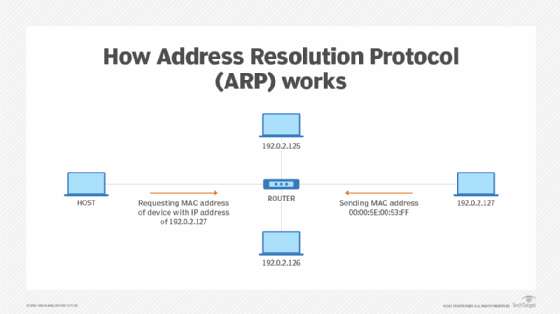

1/ ARPle protocole de résolution d’adresses

ARP (Address Resolution Protocol) traduit les adresses IP en adresses MAC et vice versa afin que les appareils du réseau local puissent communiquer entre eux. L’ARP est nécessaire parce que les adresses IP et MAC sont de longueurs différentes et fonctionnent sur des couches différentes du modèle OSI. Vous trouverez ci-dessous une ventilation des différentes longueurs d’adresses :

- Les adresses IP version 4 (IPv4) sont de 32 bits.

- Les adresses IPv6 sont de 128 bits.

- Les adresses MAC – le numéro physique d’un appareil – sont composées de 12 chiffres hexadécimaux répartis en six paires.

Ces adresses doivent être traduites pour permettre une communication et un transfert de données corrects entre les appareils connectés. L’ARP n’est pas nécessaire à chaque fois que des périphériques tentent de communiquercar le système hôte du réseau local cartographie et stocke les adresses traduites dans son cache ARP. Par conséquentle processus de traduction ARP est principalement utilisé lorsque de nouveaux appareils rejoignent le réseau.

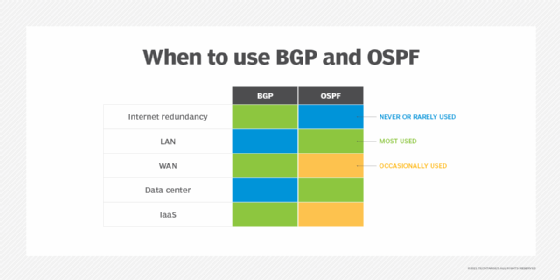

2/ BGPle protocole de passerelle entre les frontières

BGP (Border Gateway Protocol) permet à Internet de fonctionner. Ce protocole de routage contrôle la manière dont les paquets passent par les routeurs d’un système autonome (AS) – un ou plusieurs réseaux gérés par une seule organisation ou un seul fournisseur – et se connectent à différents réseaux. BGP peut connecter des équipements d’un réseau local entre eux etsur Internetdes équipements de différents réseaux locaux entre eux.

Le protocole BGP externe dirige le trafic réseau de différents systèmes autonomes vers Internet et vice versa. Le protocole BGP interne dirige le trafic réseau entre les équipements d’un même AS.

3/ DNSle système de noms de domaine

Le DNS (Domain name system) est un protocole de couche d’application qui agit comme une base de données comprenant le nom de domaine d’un site web et les adresses IP correspondantes. Les personnes utilisent un nom de domaine pour accéder à un site webtandis que les appareils utilisent une adresse IP pour localiser un site web.

Le DNS traduit le nom de domaine en adresses IPet ces traductions sont incluses dans les serveurs DNS. Les serveurs peuvent mettre en cache les données DNSqui sont nécessaires pour accéder aux sites web. Le protocole DNSqui fait partie de la suite IPdétaille les spécifications utilisées par le serveur DNS pour traduire et communiquer.

Le DNS est important parce qu’il peut fournir rapidement des informations aux utilisateurs et permettre l’accès à des ressources et à des hôtes distants sur Internet.

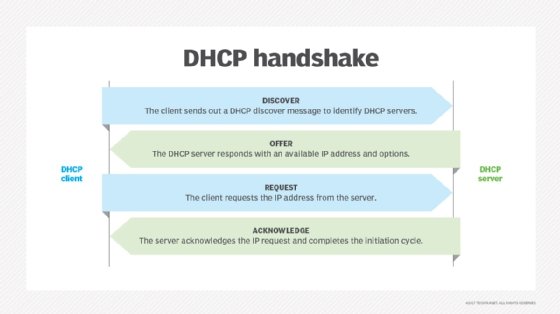

4/ DHCPle protocole de configuration dynamique des hôtes

DHCP (Dynamic Host Configuration Protocol) attribue des adresses IP aux terminaux du réseau afin qu’ils puissent communiquer avec d’autres périphériques du réseau via le protocole IP. Lorsqu’un appareil rejoint pour la première fois un réseau doté d’un serveur DHCPle protocole DHCP lui attribue automatiquement une nouvelle adresse IP et continue à le faire chaque fois qu’un appareil change d’emplacement sur le réseau. Sans DHCPles administrateurs de réseau attribuent manuellement des adresses IP à chaque nouveau périphérique.

Lorsqu’un appareil se connecte à un réseauune négociation DHCP a lieu. Au cours de ce processusl’appareil et le serveur DHCP communiquent en suivant les étapes suivantes :

- L’appareil établit une connexion.

- Le serveur reçoit la connexion et fournit les adresses IP disponibles.

- L’appareil demande une adresse IP.

- Le serveur confirme l’adresse pour terminer le processus.

5/ FTPle protocole de transfert de fichiers

FTP (File Transfer Protocol) est un protocole client-serveurdans lequel un client demande un fichier et le serveur le lui fournit. FTP fonctionne sur TCP/IP – une suite de protocoles de communication – et nécessite un canal de commande et un canal de données pour communiquer et échanger des fichiersrespectivement. Les clients demandent des fichiers par le canal de commande et obtiennent l’accès au téléchargementà la modification et à la copie du fichierentre autres actionspar le canal de données.

Le protocole FTP a perdu de sa popularitécar la plupart des systèmes ont commencé à utiliser le protocole HTTP pour le partage de fichiers. Toutefoisle FTP est un protocole de réseau courant pour le partage de fichiers plus privéscomme dans le secteur bancaire.

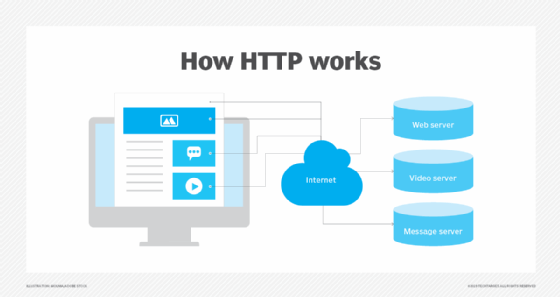

6/ HTTPle protocole de transfert hypertexte

Comme FTPHTTP (Hypertext Transfer Protocol) est un protocole de partage de fichiers qui fonctionne sur TCP/IP. Mais le HTTP fonctionne principalement sur les navigateurs web et est reconnaissable par la plupart des utilisateurs. Lorsqu’un utilisateur entre dans le domaine d’un site web et souhaite y accéderHTTP lui fournit l’accès. HTTP se connecte au serveur du domaine et demande le HTML du sitesoit le code qui structure et affiche la conception de la page.

Une autre forme de HTTP est HTTPSqui signifie HTTP over Secure Sockets Layer ou HTTP Secure. HTTPS peut crypter les requêtes HTTP et les pages web d’un utilisateur. Cela offre une plus grande sécurité aux utilisateurs et peut prévenir les menaces de cybersécurité courantestelles que les attaques de type « man-in-the-middle ».

7/ ICMPle protocole de messages de contrôle Internet

ICMP (Internet Control Message Protocol) est un protocole de couche réseau utilisé pour la gestion des erreursles diagnostics et les messages de contrôle entre les appareils du réseau. Il permet d’identifier les problèmes de connectivité du réseau et de gérer le flux de paquets de données. Il ne transfère pas de données.

Ping et traceroute utilisent tous deux le protocole ICMP pour tester la connectivité et tracer les itinéraires des paquets. Les messages ICMP les plus courants sont les suivants :

- Echo Request (demande d’écho) et Echo Reply (réponse d’écho).

- Destination Unreachable (Destination inaccessible).

- Time Exceeded (Délai dépassé).

- Redirect Message (Message de redirection).

8/ IPle protocole Internet

IP (Internet Protocol) fonctionne de la même manière qu’un service postal. Lorsque les utilisateurs envoient et reçoivent des données à partir de leur appareilces données sont regroupées en paquets. Les paquets sont comme des lettres avec deux adresses IP : une pour l’expéditeur et une pour le destinataire.

Une fois que le paquet a quitté l’expéditeuril passe par une passerellecomme un bureau de postequi l’oriente dans la bonne direction. Les paquets continuent de passer par des passerelles jusqu’à ce qu’ils atteignent leur destination.

Le protocole IP est généralement associé au protocole TCP pour former le protocole TCP/IPla suite de protocoles Internet. Ensemblele protocole IP envoie les paquets à leur destination et le protocole TCP organise les paquets dans le bon ordrecar le protocole IP envoie parfois des paquets dans le désordre pour s’assurer que les paquets voyagent le plus rapidement possible.

9/ OSPFle chemin ouvert le plus court d’abord

OSPF (Open Shortest Path First) fonctionne avec IP pour envoyer les paquets à leur destination. Le protocole IP vise à envoyer les paquets par le chemin le plus rapide possiblece que l’OSPF est conçu pour accomplir. OSPF ouvre le chemin le plus courtou le plus rapideen premier pour les paquets. Il met également à jour les tables de routage – un ensemble de règles qui contrôlent l’acheminement des paquets – et avertit les routeurs des modifications apportées à la table de routage ou au réseau lorsqu’un changement se produit.

OSPF est similaire au protocole Routing Information Protocolqui dirige le trafic en fonction du nombre de sauts qu’il doit effectuer le long d’un itinéraireet il a également remplacé le protocole RIP dans de nombreux réseaux. L’OSPF a été développé comme une alternative plus rationnelle et plus évolutive au RIP. Par exempleRIP envoie des tables de routage mises à jour toutes les 30 secondesalors qu’OSPF n’envoie des mises à jour que lorsque c’est nécessaire et effectue des mises à jour dans la partie de la table où le changement s’est produit.

10/ SMTPle protocole de transfert de courrier simple

SMTP (Simple Mail Transport Protocol) est le protocole de messagerie électronique le plus populaire. Il fait partie de la suite TCP/IP et contrôle la manière dont les clients de messagerie envoient les messages électroniques des utilisateurs. Les serveurs de messagerie utilisent le protocole SMTP pour envoyer les messages électroniques du client au serveur de messageriepuis au serveur de messagerie destinataire. CependantSMTP ne contrôle pas la façon dont les clients de messagerie reçoivent les messagesmais seulement la façon dont ils les envoient.

Cela ditle protocole SMTP nécessite d’autres protocoles pour garantir l’envoi et la réception corrects des messages électroniques. SMTP peut fonctionner avec Post Office Protocol 3 (POP3) ou Internet Message Access Protocol (IMAP)qui contrôlent la manière dont un serveur de messagerie reçoit les messages électroniques.

11/ SNMPle protocole d’administration réseau simple

SNMP (Simple Network Management Protocol) est un protocole de gestion de réseau qui aide les administrateurs à gérer et à surveiller les appareils du réseau. Il recueille des informations sur les appareils afin de surveiller les performances et l’état du réseau. Les administrateurs utilisent souvent le protocole SNMP pour détecter et résoudre les problèmes de réseau.

SNMP utilise un modèle gestionnaire-agent et fait appel aux composants suivants :

- Le gestionnaire SNMPqui communique avec les agents et demande ou met à jour des informations.

- L’agent SNMPqui est installé sur les appareils et envoie des informations au gestionnaire.

- La base d’informations de gestionqui agit comme une base de données et contient des informations sur les appareils.

12/ Telnet

Telnet est conçu pour la connectivité à distance et établit des connexions entre un appareil distant et une machine hôte pour permettre une session à distance. Telnet invite l’utilisateur du poste distant à se connecter. Une fois l’utilisateur authentifiéTelnet permet à l’utilisateur d’accéder aux ressources du réseau et aux données de l’ordinateur hôte.

Telnet existe depuis les années 1960 et a sans doute été la première ébauche de l’Internet moderne. CependantTelnet ne dispose pas des protections de sécurité sophistiquées requises pour les communications et les technologies moderneset n’est donc plus couramment utilisé.

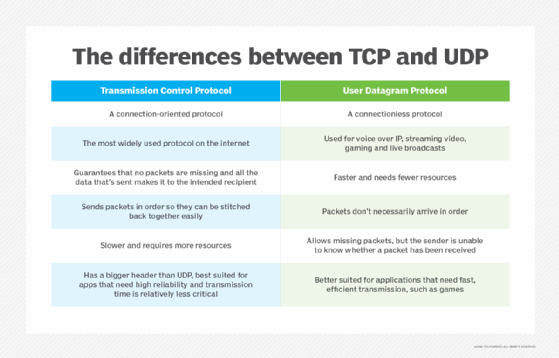

13/ TCPle protocole de contrôle de transmission

TCP (Transmission Control Protocol) est une couche de transport et constitue l’autre moitié du TCP/IP. Il organise les paquets dans l’ordre pour que le protocole IP puisse les acheminer. Plus précisémentle TCP numérote les paquets individuels parce que le protocole IP peut envoyer des paquets vers leurs destinations par des routes différentes et les mettre dans le désordre.

TCP détecte également les erreurs dans le processus d’envoi – notamment si des paquets sont manquants d’après le système de numérotation de TCP – et demande à IP de retransmettre ces paquets avant qu’IP ne livre les données à leur destination. Grâce à ce processusla suite TCP/IP contrôle la communication sur Internet.

14/ UDPle protocole de datagramme utilisateur

UDP (User Datagram Protocol) est une alternative à TCP et fonctionne également avec l’IP pour transmettre des données sensibles au temps. L’UDP permet des transmissions de données à faible latence entre les applications Internetce qui le rend idéal pour la VoIP ou d’autres scénarios d’usage à base d’audio et de vidéo.

Contrairement à TCPUDP n’attend pas l’arrivée de tous les paquets et n’organise pas les paquets. Au contraireil transmet tous les paquetsmême si certains ne sont pas encore arrivés.

UDP transmet uniquement des paquetstandis que TCP transmetorganise et s’assure que les paquets arrivent. Si l’UDP fonctionne plus rapidement que le TCPil est également moins fiable.